CAPTCHA: защита или провокация?

Интересную разработку опубликовали исследователи из Аризоны, Южной Флориды и Джорджии. Ученые уверены, что выполненная ими работа поможет добиться большего успеха в развитии проактивной стратегии кибербезопасности, которая заключается в том, чтобы специалисты по защите информации, опираясь на имеющиеся сведения, могли действовать до того, как произойдет какая-либо атака.

Задачей проекта стало упрощение автоматизированного мониторинга контента в даркнете. Одна из основных проблем, затрудняющих процесс анализа и сбора данных на темной стороне сети Интернет — это защитный механизм CAPTCHA. Он используется владельцами теневых ресурсов в первую очередь для предотвращения DDoS-атак со стороны конкурентов на рынке. Поэтому основой исследования стала разработка эффективного метода автоматического решения CAPTCHA. Стоит упомянуть, что алгоритм создавался исключительно для текстовой CAPTCHA с шумами в виде линий и точек.

Рисунок 1 - Примеры CAPTCHA, которые распознает разработанный механизм

Инструмент разрабатывался на основе машинного обучения с применением огромного количества как реальных, так и синтезированных данных. Новый метод, получивший название DW-GAN (Dark Web Generative Adversarial Network), позволяет получить верное решение в 94,4% задач с существующих веб-страниц в даркнете.

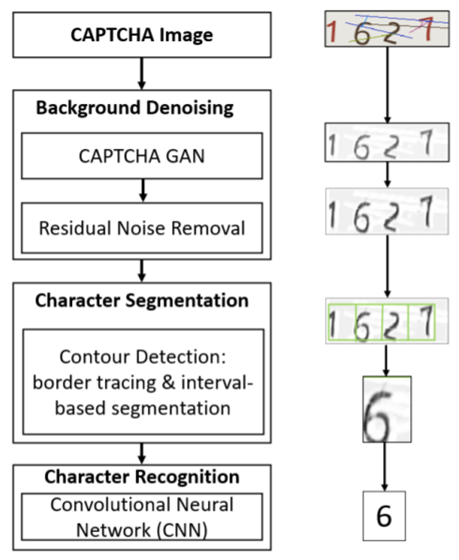

В общих чертах, алгоритм действует следующим образом. Исходное изображение в первую очередь очищается от шумов (линий, точек или обоих сразу). Далее выполняется сегментация символов в полученном изображении. На этом этапе заложена одна из ключевых особенностей разработки — метод DW-GAN расшифровывает задачу на уровне символов, а не на уровне изображения, что позволяет анализировать CAPTCHA различной длины, после чего символы распознаются. В этом состоит отличие DW-GAN от уже существующего метода GAN.

Рисунок 2 - Упрощенный алгоритм DW-GAN

Результаты своих трудов в виде готового рабочего инструмента ученые разместили на GitHub.

«Полное опубличивание данной разработки вызывает опасения. В первую очередь, из-за того, что она может стать инструментом для злоумышленников и использоваться в DDoS-атаках на просторах открытой сети Интернет. Кроме того, не стоит исключать вероятность усовершенствования алгоритма киберпреступниками, в т.ч. для расширения покрытия типов различных CAPTHA-тестов. Однако для реализации этой возможности приведенное исследование достаточно трудоемко — мы не ожидаем крупномасштабных атак в ближайшее время», — комментирует Татьяна Лынова, аналитик группы оперативного мониторинга Angara SOC.

Компания Angara MSS предлагает своим клиентам сервис защиты от DDoS-атак с возможностью подключения полноценной услуги WAF, что позволит обеспечить эффективную защиту критичных веб-ресурсов от внешних атак.

За подробностями об услугах можно обратиться к разделу «Сервисы по модели Managed Security Services (MSS)» нашего сайта. Получить другую информацию и задать дополнительные вопросы можно, обратившись к менеджерам Angara MSS по e-mail info@angarapro.ru или телефонам +7 (495) 269-26-07 или +7 (495) 419-15-03.